Недавнее исследование позволило раскрыть новую уязвимость в технологии беспроводной передачи данных Bluetooth. Мобильные устройства, использующие данную технологию, оказались подвержены определенным сбоям, которые могут позволить злоумышленникам беспрепятственно вычислять и отслеживать местонахождение пользователей.

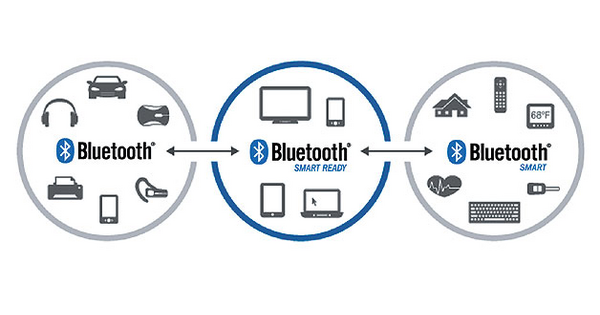

Проблему обнаружили в Bluetooth Low Energy (BLE) - протоколе, специально разработанным для использования на устройствах, обладающими ограниченным источником автономной энергии, который потребляет меньшее количество энергии по сравнению с обычным Bluetooth. Ввиду того, что эта технология присутствует практически на всех смартфонах и умных часах, ее так или иначе используют миллиарды людей по всему миру.

«В связи с конструктивным недочетом, обнаруженным в протоколе Bluetooth, конфиденциальность пользователей может находиться под угрозой», — сообщает Юэ Чжан, ведущий автор исследования и научный сотрудник в области компьютерных наук и инженерии в Университете штата Огайо (Колумбус, США).

В ходе исследования, Юэ Чжан, а также его советник Чжицян Лин, профессор компьютерных наук и инженерии в Университете штата Огайо, доказали наличие уязвимости путем тестирования более 50 представленных на рынке Bluetooth-устройств, а также четырех плат BLE. Ни для кого не секрет, что абсолютно все Bluetooth-устройства оперируют так называемыми MAC-адресами – строками случайных чисел, представляющими собой уникальные сетевые идентификаторы, предназначенные, что логично, для их однозначной идентификации в сети. Приблизительно раз в 20 миллисекунд недействующее BLE-устройство посылает сигнал, сообщая таким образом свой MAC-адрес, другим, расположенным по соседству устройствам, к которым оно может подключиться. Собственно, в этом и заключается та самая уязвимость, позволяющая злоумышленникам наблюдать за тем, как эти устройства взаимодействуют с сетью, после чего пассивно или активно накапливать и анализировать данные, нарушая таким образом конфиденциальность пользователей.

«Это новая уязвимость, которая ранее никем не была обнаружена. Исследования показывают, что во время передачи MAC-адреса, появляется высокий риск вычисления местонахождения устройства и хотя злоумышленник не в состоянии физически вас заметить, у него все-таки будет возможность распознать ваше местонахождение в этом районе», — заявляет Чжан.

Одна из причин, которая подтолкнула исследователей немедленно приступить к решению сложившейся проблемы, заключается в следующем: перехваченный MAC-адрес может быть задействован в совершении так называемой повторной атаки. Атака подобного типа может позволить злоумышленнику вести наблюдения за действиями пользователя, определять, где пользователь был в прошлом, или даже отслеживать местонахождение пользователя в реальном времени.

В качестве доказательства того факта, что новоиспеченная угроза отслеживания вполне может быть реализуема уже в ближайшее время, Чжан и Лин создали собственную стратегию атаки, которая получила название отслеживание адресов Bluetooth (BAT). Для этого исследователи использовали специальный смартфон с набором необходимых настроек, способный взламывать различные Bluetooth-устройства. В ходе данного эксперимента, им удалось взломать не менее 50 Bluetooth-гаджетов, многие из которых, кстати говоря, являлись их личными устройствами. Исследование показывает, что при использовании атак BAT, злоумышленник вполне может перехватить и воспроизвести данные жертвы даже при условии многократной рандомизации MAC-адресов.

После успешного проведения всех поставленных задач, исследователями было принято решение, сообщить о вышеописанной уязвимости основным заинтересованным в области Bluetooth компаниям и организациям, в том числе и Bluetooth Special Interest Group (SIG) - организации, чья главная ответственность заключается в наблюдении за разработкой стандартов Bluetooth и лицензировании соответствующих технологий. Кроме того, были проинформированы поставщики электронного оборудования, в том числе Texas Instruments и Nordic, а также поставщики операционных систем, среди которых выделяются техногиганты Google, Apple и Microsoft.

Компания Google высоко оценила результаты их работы, считая возникшую проблему серьезным упущением в безопасности технологии и наградила исследователей вознаграждением за обнаружение ошибок. Естественно, ввиду обширности и распространенности технологии Bluetooth, данная проблема требует незамедлительных действий, направленных на ее скорейшее исправление. К счастью, ученые сумели весьма быстро разработать потенциальное решение с помощью которого удастся ликвидировать возникший недостаток. Решение уже прошло все необходимые тестирования и готово к полноценному использованию.

Для этого, командой ученых, был создан прототип эффективной защитной контрмеры. Их решение, получившее название безопасный адрес для BLE (SABLE), подразумевает внедрение уникального порядкового номера, такой себе, временной метки, к рандомизированному адресу, обеспечивая таким образом возможность единоразового использования MAC-адреса для недопущения вероятной повторной атаки. В исследовании отмечается, что применение данного решения уже позволило помешать злоумышленникам подключиться к устройствам жертвы.